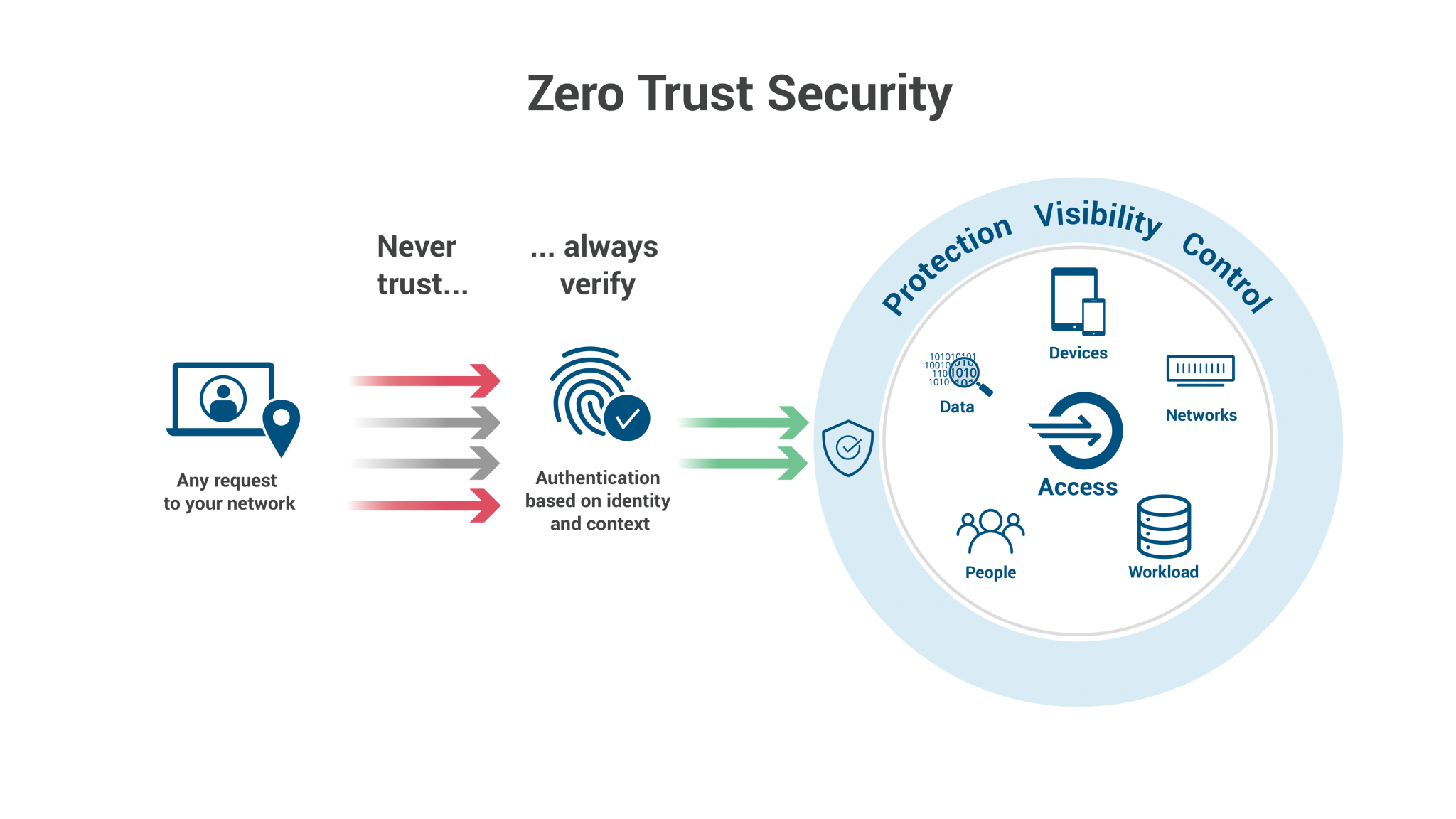

Zero Trust là một mô hình bảo mật hiện đại hoạt động dựa trên nguyên tắc “Không bao giờ tin tưởng, luôn luôn xác thực” (Never Trust, Always Verify). Thay vì mặc định tin tưởng các thiết bị bên trong mạng nội bộ, Zero Trust yêu cầu mọi truy cập phải được kiểm tra danh tính, quyền hạn và tính an toàn của thiết bị một cách liên tục trước khi cấp quyền vào tài nguyên số.

Trong mô hình bảo mật truyền thống (Castle-and-Moat), chúng ta tập trung xây dựng một “hàng rào” thật vững chắc bao quanh mạng nội bộ. Tuy nhiên, nếu tin tặc đã vượt qua rào cản đó (hoặc là người nội bộ), chúng có toàn quyền truy cập.

Zero Trust phá bỏ hoàn toàn tư duy này. Đây là mô hình bảo mật lấy dữ liệu làm trung tâm, hoạt động trên nguyên tắc cốt lõi: “Không tin tưởng bất kỳ ai – Luôn luôn xác thực”. Dù bạn đang ngồi tại văn phòng hay truy cập từ một quốc gia khác, hệ thống đều đối xử như nhau: phải chứng minh danh tính và sự an toàn của thiết bị trước khi được cấp quyền.

Tại sao doanh nghiệp bắt buộc phải chuyển dịch?

-

Sự biến mất của biên giới mạng: Khi dữ liệu nằm trên Cloud (SaaS, IaaS) và nhân viên làm việc Hybrid, “bức tường lửa” truyền thống trở nên vô dụng.

-

Ngăn chặn di chuyển ngang (Lateral Movement): Trong các vụ tấn công Ransomware, tin tặc thường chiếm quyền một tài khoản thấp rồi từ đó “leo thang” đặc quyền để kiểm soát toàn hệ thống. Zero Trust cô lập từng tài nguyên, khiến tin tặc bị kẹt lại ngay điểm xâm nhập đầu tiên.

-

Tối ưu hóa khả năng hiển thị (Visibility): Bạn không thể bảo vệ những gì bạn không thấy. Zero Trust cung cấp cái nhìn chi tiết đến từng log truy cập: Ai, đang dùng thiết bị gì, truy cập vào file nào, lúc mấy giờ.

Lộ trình 4 bước chuyển đổi sang mô hình Zero Trust

Chuyển đổi sang Zero Trust là một cuộc chạy Marathon, không phải chạy nước rút. Hãy thực hiện theo lộ trình 4 bước chuyên sâu sau:

Bước 1: Nhận diện bề mặt bảo vệ (Define the Protect Surface)

Thay vì cố gắng bảo vệ toàn bộ mạng lưới khổng lồ (Attack Surface), Zero Trust tập trung vào những gì quý giá nhất – gọi là DAAS:

-

Data (Dữ liệu): Thông tin thẻ tín dụng (PCI), hồ sơ khách hàng (PII), sở hữu trí tuệ.

-

Applications (Ứng dụng): Phần mềm kế toán, CRM, mã nguồn.

-

Assets (Tài sản): Máy chủ lưu trữ, thiết bị IoT, máy trạm của CEO.

-

Services (Dịch vụ): DNS, DHCP, hệ thống Active Directory.

-

Lời khuyên: Hãy bắt đầu với một “Protect Surface” nhỏ, quan trọng nhất để thử nghiệm trước khi nhân rộng.

Bước 2: Bản đồ hóa các luồng giao dịch (Map the Transaction Flows)

Dữ liệu của bạn không đứng yên. Nó di chuyển giữa các phòng ban, từ máy chủ này sang máy chủ khác.

-

Mục tiêu: Hiểu rõ cách thức các thực thể tương tác với nhau. Ví dụ: Ứng dụng Web cần kết nối với Database qua cổng (port) nào?

-

Hành động: Sử dụng các công cụ giám sát lưu lượng mạng để vẽ bản đồ kết nối. Điều này giúp bạn thiết lập các quy tắc bảo mật mà không làm “treo” hệ thống làm việc của nhân viên.

Bước 3: Thiết kế kiến trúc Zero Trust (Architect the Network)

Đây là lúc bạn triển khai các lớp lá chắn kỹ thuật. Mỗi kiến trúc Zero Trust đều cần 3 công cụ “vàng”:

-

Identity Access Management (IAM): Xác thực danh tính người dùng một cách tuyệt đối (thường đi kèm MFA – xác thực đa yếu tố).

-

Micro-segmentation: Chia nhỏ mạng nội bộ thành các phân đoạn siêu nhỏ. Nếu một máy tính bị nhiễm virus, nó sẽ bị cô lập hoàn toàn và không thể lây sang các máy khác trong cùng phòng ban.

-

Next-Generation Firewall (NGFW): Đóng vai trò như một “người gác cổng” thông minh, kiểm tra nội dung gói tin ngay cả khi người dùng đã vào trong mạng.

Bước 4: Tạo lập chính sách Zero Trust (Create Policy)

Đây là bước “viết luật” cho hệ thống. Một chính sách tốt phải dựa trên phương pháp Kipling Method (5W1H):

-

Who (Ai): Chỉ những ai thuộc nhóm “Quản trị viên” mới được truy cập.

-

What (Cái gì): Truy cập vào “Cơ sở dữ liệu khách hàng”.

-

When (Khi nào): Chỉ trong khung giờ từ 8:00 đến 18:00.

-

Where (Ở đâu): Từ các địa chỉ IP được cấp phép hoặc thiết bị đã đăng ký (Managed devices).

-

Why (Tại sao): Để thực hiện báo cáo tháng.

-

How (Như thế nào): Truy cập thông qua một kết nối được mã hóa hoàn toàn.

Các lợi ích nổi bật của Zero Trust

-

Tăng khả năng hiển thị: Bạn sẽ biết chính xác ai đang làm gì trên hệ thống của mình trong thời gian thực.

-

Giảm thiểu rủi ro từ con người: Hạn chế tối đa các sai sót do mật khẩu yếu hoặc lừa đảo qua mạng (Phishing).

-

Tự động hóa phản ứng: Hệ thống tự động ngắt kết nối các thiết bị có dấu hiệu bị mã hóa hoặc xâm nhập bất thường.

Những thách thức và nhược điểm khi triển khai Zero Trust

Dù là mô hình bảo mật hoàn hảo nhất hiện nay, nhưng công bằng mà nói, Zero Trust không phải là “chiếc đũa thần” có thể thay đổi trong một sớm một chiều. Dưới đây là những rào cản mà tôi nhận thấy các doanh nghiệp thường gặp phải:

-

Độ phức tạp trong giai đoạn đầu: Việc cấu hình Zero Trust đòi hỏi sự hiểu biết sâu sắc về mọi luồng dữ liệu trong công ty. Nếu bạn không “bản đồ hóa” chính xác các giao dịch (như đã nói ở Bước 2), bạn có thể vô tình chặn nhầm các quyền truy cập hợp lệ, gây gián đoạn công việc của nhân viên và tạo ra sự khó chịu trong bộ máy.

-

Vấn đề với các hệ thống cũ (Legacy Systems): Một số phần mềm hoặc thiết bị đời cũ không hỗ trợ các giao thức xác thực hiện đại hoặc khả năng phân đoạn mạng siêu nhỏ. Điều này buộc doanh nghiệp phải đầu tư nâng cấp phần cứng/phần mềm hoặc tìm cách thiết lập các “vùng đệm” bảo mật riêng biệt, dẫn đến tăng chi phí và công sức quản lý.

-

Quản lý danh tính trở nên nặng nề: Khi mọi thứ đều cần xác thực, hệ thống Quản lý danh tính và quyền truy cập (IAM) trở thành “yết hầu”. Nếu hệ thống quản lý danh tính gặp sự cố hoặc bị cấu hình sai, toàn bộ nhân viên có thể bị văng ra khỏi hệ thống, gây ngưng trệ sản xuất kinh doanh diện rộng.

-

Áp lực lên trải nghiệm người dùng: Dù công nghệ SSO (Đăng nhập một lần) đã cải thiện rất nhiều, nhưng việc phải xác thực liên tục hoặc yêu cầu phê duyệt từ thiết bị di động đôi khi khiến những nhân viên không rành công nghệ cảm thấy phiền phức. Doanh nghiệp cần dành thời gian đào tạo và truyền thông nội bộ để mọi người hiểu rằng “sự phiền phức này là để bảo vệ chén cơm của chính họ”.

So sánh Zero Trust với Bảo mật truyền thống

| Tiêu chí | Bảo mật truyền thống (Lâu đài & Hào nước) | Mô hình Zero Trust |

| Triết lý | Tin tưởng nếu ở bên trong mạng | Không tin bất kỳ ai, ở bất kỳ đâu |

| Xác thực | Chỉ xác thực 1 lần khi đăng nhập | Xác thực liên tục mỗi khi truy cập tài nguyên |

| Phạm vi | Tập trung bảo vệ biên giới mạng | Tập trung bảo vệ dữ liệu và ứng dụng |

| Kiểm soát | Quyền truy cập rộng rãi | Quyền truy cập tối thiểu (Least Privilege) |

Các câu hỏi thường gặp (FAQ)

Câu hỏi 1: Zero Trust có thay thế hoàn toàn VPN không? Trả lời: Trong nhiều trường hợp, có. Zero Trust (thông qua ZTNA) cung cấp khả năng truy cập an toàn hơn VPN vì nó không cho phép người dùng “vào mạng nội bộ”, mà chỉ cho phép truy cập trực tiếp vào ứng dụng cần thiết.

Câu hỏi 2: Triển khai Zero Trust có gây gián đoạn hệ thống hiện tại không? Trả lời: Nếu tuân thủ lộ trình 4 bước (đặc biệt là bước Bản đồ hóa luồng giao dịch), bạn có thể triển khai song song và chuyển đổi từng phần mà không gây gián đoạn công việc của nhân viên.

Câu hỏi 3: Chi phí bắt đầu với Zero Trust là bao nhiêu? Trả lời: Bạn không cần mua tất cả mọi thứ cùng lúc. Hãy bắt đầu bằng việc chuẩn hóa hệ thống quản lý danh tính (IAM) và bật xác thực đa yếu tố (MFA). Đây là những bước tốn ít chi phí nhất nhưng mang lại hiệu quả bảo mật cao nhất.

Kết bài

Zero Trust không còn là lựa chọn “có thì tốt”, mà đã trở thành yêu cầu bắt buộc để doanh nghiệp tồn tại trong kỷ nguyên số đầy rẫy hiểm họa. Bằng cách thực hiện lộ trình 4 bước trên, bạn không chỉ bảo vệ tài sản công ty mà còn xây dựng được niềm tin vững chắc với khách hàng và đối tác.

Đừng dừng lại ở đây! Hãy truy cập ngay kho tài liệu tại GERU để khám phá thêm các bài viết chuyên sâu về công nghệ quản trị, cũng như đánh giá chi tiết về các phần mềm hỗ trợ doanh nghiệp hàng đầu hiện nay.

Bạn muốn nhận bảng kiểm kê (Checklist) đánh giá mức độ sẵn sàng cho Zero Trust của doanh nghiệp mình? Hãy liên hệ với chúng tôi để được các chuyên gia tư vấn miễn phí!